突如メールが・・・

セキュリティ案件

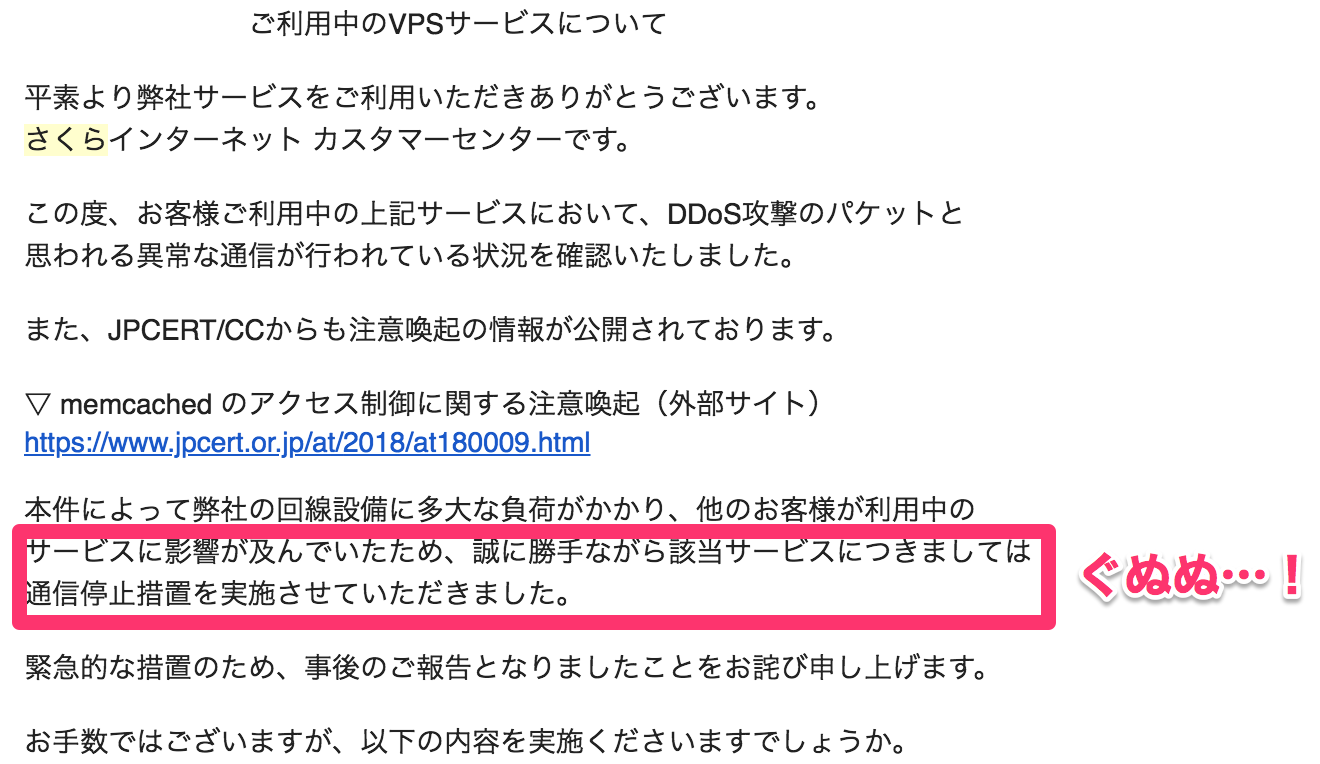

memcached のアクセス制御に関する注意喚起

https://www.jpcert.or.jp/at/2018/at180009.html

memcahcedの設定をデフォルトで使用していたため、リッスンするIPに制限がかかっておらず外部からアクセス可能になってたみたい

対応ログ

serviceコマンドに対応させる

そもそもserviceコマンドに対応してなかったので対応させる(※ この時点でやばい)

- initスクリプトを/etc/init.d/memcachedに作成(参考:http://pentan.info/server/linux/memcached.html)

- /etc/init.d/memcachedに実行権限を付与

- /sbinにパスを通しserviceを呼べるように

service memcached start系のコマンドが打てるようになる

リッスンするIPを制限

/etc/sysconfig/memcached

のOPTIONSを編集しようと思ったが、ファイル自体がない。

sysconfigからのオプション追加はあきらめて、起動スクリプトのコマンドにlオプションつけて対応した

/etc/init.d/memcached

IP_ADDRESS=127.0.0.1

start()

{

echo -n "Starting ${TARGET}: "

${DST_BIN} -d -u ${EXEC_USER} -m ${CACHE_SIZE} -l ${IP_ADDRESS}

echo

}

memcached再起動

service memcached restart

適用されたかを確認

ps aux|grep memcached

起動オプションに、"-l 127.0.0.1" が含まれていればOK

さくらにメール返信

圧倒的謝罪

※ 追記

メール送ってから30分ほどで通信制限解除されました。レスポンスの速さ圧倒的ですねさくらさん…!

所感

学生のときにつくったサービスとはいえ、セキュリティ周りの知識きちんと持っていないとダメだなと思いました…