解説文 は 追って 書いていきます。

【 主な用途 】

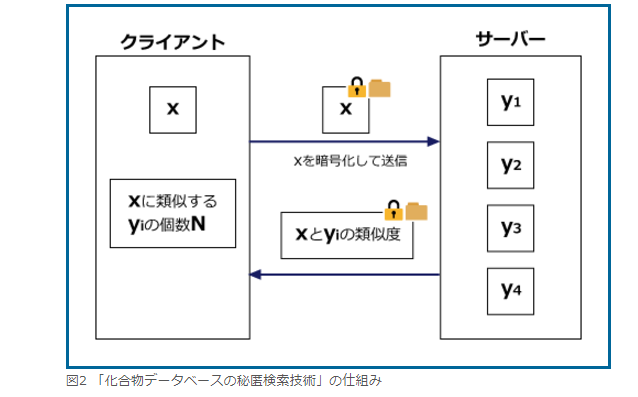

クラウド環境 で、個人情報データ や 企業部外秘 データ を 解析処理したい場合

【 原論文 】

Abstract

Applying machine learning to a problem which involves medical, financial, or other types of sensitive data, not only requires accurate predictions but also careful attention to maintaining data privacy and security.

Legal and ethical requirements may prevent the use of cloud-based machine learning solutions for such tasks.

In this work, we will present __a method to convert learned neural networks to CryptoNets, neural networks that can be applied to encrypted data.

This allows a data owner to send their data in an encrypted form to a cloud service that hosts the network.

The encryption ensures that the data remains confidential since the cloud does not have access to the keys needed to decrypt it.

Nevertheless, we will show that the cloud service is capable of applying the neural network to the encrypted data to make encrypted predictions, and also return them in encrypted form.

These encrypted predictions can be sent back to the owner of the secret key who can decrypt them.

Therefore, the cloud service does not gain any information about the raw data nor about the prediction it made.

We demonstrate CryptoNets on the MNIST optical character recognition tasks.

CryptoNets achieve 99% accuracy and can make around 59000 predictions per hour on a single PC.

Therefore, they allow high throughput, accurate, and private predictions.

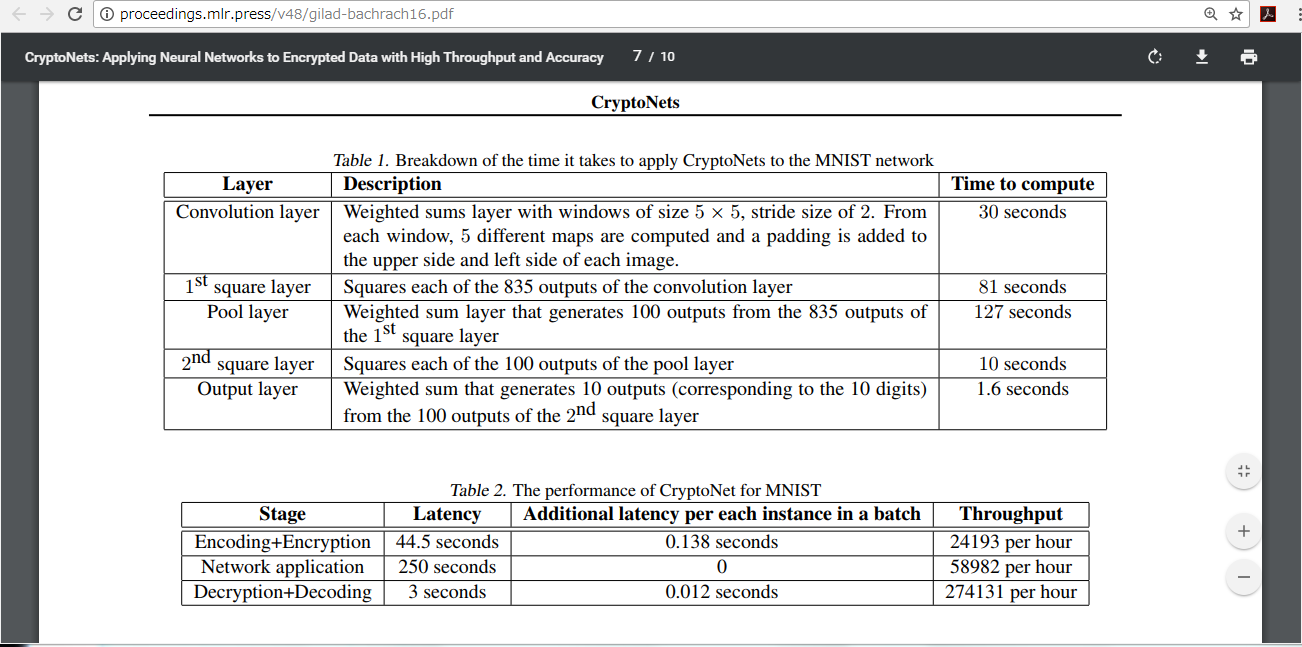

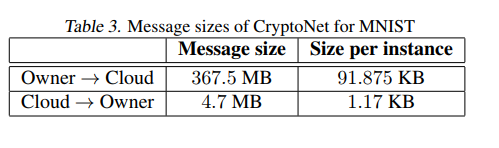

( パフォーマンス )

【 関連 】

TLDR : In this blogpost, we're going to train a neural network that is fully encrypted during training (trained on unencrypted data).

The result will be a neural network with two beneficial properties.

First, the neural network's intelligence is protected from those who might want to steal it, allowing valuable AIs to be trained in insecure environments without risking theft of their intelligence.

Secondly, the network can only make encrypted predictions__ (which presumably have no impact on the outside world because the outside world cannot understand the predictions without a secret key). This creates a valuable power imbalance between a user and a superintelligence. If the AI is homomorphically encrypted, then from it's perspective, the entire outside world is also homomorphically encrypted.

【 参考 】

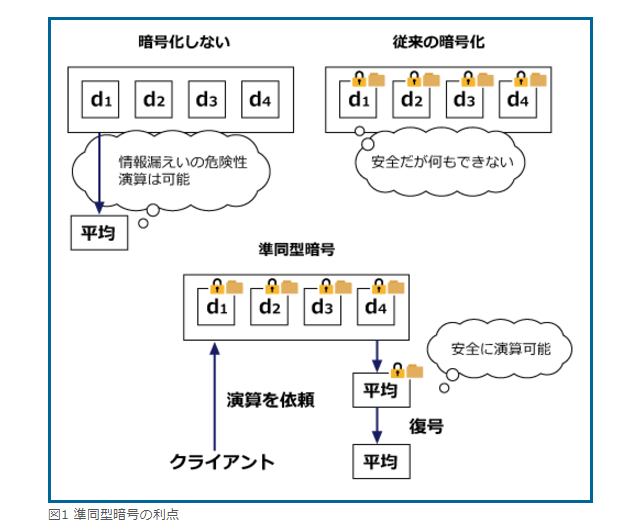

準同型暗号とは?

- atmarkIT 光成 滋生(2015年08月13日 05時00分 公開)『クラウド時代の暗号化技術論(4): クラウドサービスに最適な暗号方式とは?――暗号化したまま計算する「準同型暗号」 (1/2)』

- atmarkIT 光成 滋生(2015年08月13日 05時00分 公開)『クラウド時代の暗号化技術論(4): クラウドサービスに最適な暗号方式とは?――暗号化したまま計算する「準同型暗号」 (2/2)』

- (SlideShare) 光成 滋生 第6回 プログラマのための数学勉強会(2016/03/19)「暗号文のままで計算しよう - 準同型暗号入門」

(Slide) 清藤 武暢(日本銀行 金融研究所 情報技術研究センター)『-講演3- 「暗号化状態処理技術」を巡る最新動向』

盛合 志帆(国立研究開発法人情報通信研究機構 サイバーセキュリティ研究所)「セキュリティ基盤技術の研究開発」NICTサイバーセキュリティシンポジウム2017 2017年3月10日

【 関連記事 】

人気の投稿

- クロージャってどんなときに使うの? ~ 利用場面を 3つ 挙げてみる

- Deep Learning の次は、TDA 「トポロジカル・データ・アナリシス」 (Topological data analysis) が来る ? ~ その概要と、R言語 / Python言語 実装ライブラリ をちらっと調べてみた

- Deep Learning ライブラリ&フレームワークをリストアップしてみた ~インストール・環境構築方法 と 使い方 解説ウェブサイトまとめ

- 時系列データ分析の初心者に必ず知ってもらいたい重要ポイント ~ 回帰分析 ・相関関係 分析を行う前に必ずやるべきこと(データの形のチェックと変形)

- Python 3 で Webクローリング & スクレイピング 初心者まとめ